Os hypervisors VMware ESXi são o alvo de uma nova onda de ataques projetados para implantar ransomware em sistemas comprometidos.

“Essas campanhas de ataque parecem explorar o CVE-2021-21974, para o qual um patch está disponível desde 23 de fevereiro de 2021”, disse a Equipe de Resposta a Emergências de Computadores (CERT) da França em um comunicado na sexta-feira.

A VMware, em seu próprio alerta divulgado na época, descreveu o problema como uma vulnerabilidade de estouro de heap do OpenSLP que poderia levar à execução de código arbitrário.

“Um ator mal-intencionado residindo no mesmo segmento de rede que o ESXi e com acesso à porta 427 pode desencadear o problema de estouro de heap no serviço OpenSLP, resultando na execução remota de código”, observou o provedor de serviços de virtualização.

O provedor francês de serviços em nuvem OVHcloud disse que os ataques estão sendo detectados globalmente com foco específico na Europa. Suspeita-se que as invasões estejam relacionadas a uma nova variedade de ransomware baseada em Rust chamada Nevada, que surgiu em dezembro de 2022.

Outras famílias de ransomware conhecidas por terem adotado o Rust nos últimos meses incluem BlackCat, Hive, Luna, Nokoyawa, RansomExx e Agenda.

“Os atores estão convidando afiliados de língua russa e inglesa para colaborar com um grande número de IABs (Inicial Access Brokers) na dark web”, disse a Resecurity no mês passado.

“Notavelmente, o grupo por trás do ransomware Nevada também está comprando acesso comprometido por conta própria, o grupo tem uma equipe dedicada para pós-exploração e para conduzir invasões de rede nos alvos de interesse”.

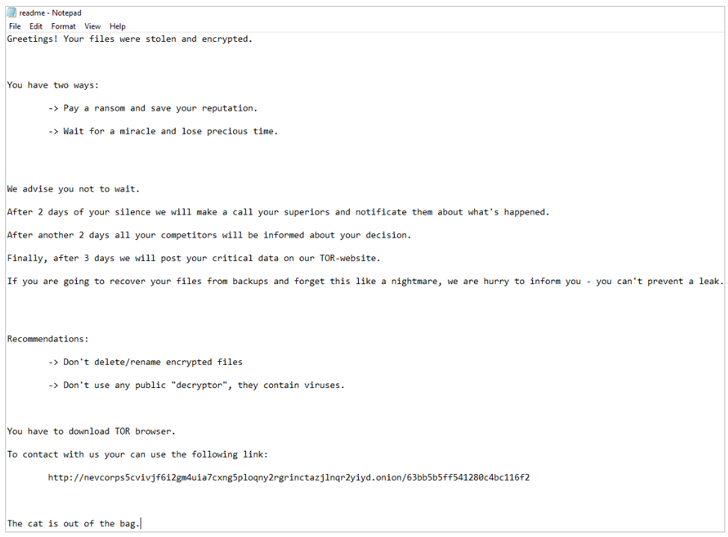

No entanto, o Bleeping Computer relata que as notas de resgate vistas nos ataques não têm semelhanças com o ransomware Nevada, acrescentando que a cepa está sendo rastreada sob o nome ESXiArgs.

Recomenda-se que os usuários atualizem para a versão mais recente do ESXi para mitigar possíveis ameaças, bem como restringir o acesso ao serviço OpenSLP a endereços IP confiáveis.

Atualização:

A OVHcloud, no fim de semana, confirmou que os ataques de ransomware alavancaram uma vulnerabilidade no OpenSLP como um vetor de comprometimento inicial. A empresa, no entanto, disse que não pode confirmar se isso envolveu o abuso do CVE-2021-21974 nesta fase. Ele também voltou atrás nas descobertas iniciais que sugeriam um link plausível para o ransomware Nevada.

Fonte: https://thehackernews.com/2023/02/new-wave-of-ransomware-attacks.html

Comentários